Первая волна атаки прошла, но никто не гарантирует, что за ней не последует новая. Печальный опыт многих пострадавших убеждает нас, что «стратегия страуса» — худшая из возможных.

Внимание: так делать не нужно!

Антивирусные мероприятия в Европе XIV-XV вв.

Современные методы защиты гораздо проще и эффективнее, при условии их правильного использования.

Ситуация под контролем

Уведомляем вас, что внутренняя инфраструктура компании Старлинк, а также обслуживаемые нами ресурсы клиентов не пострадали от состоявшейся на днях атаки вируса Wana Decrypt0r.

Большинство узлов системы Старлинк не имели уязвимости MS17-010, которая послужила точкой входа вируса в сети пострадавших компаний в силу того, что они реализованы на архитектурных решениях, отличных от Microsoft Windows. Несколько серверных и клиентских узлов Старлинк на базе операционных систем Windows были обновлены несколько недель назад с установкой заплаток, устранявших уязвимость MS17-010.

Тем не менее, как только стали известны подробности вирусной атаки, нашими инженерами были приняты меры по блокировке всех входящих запросов на порты, через которые Wana Decrypt0r внедрялся в сети пострадавших компаний.

Дальнейшие рекомендации для повышения защиты от вирусных атак

Все ресурсы клиентов, размещенные в информационной системе Старлинк изолированы друг от друга с применением средств, не имеющих уязвимости, однако для повышения безопасности мы рекомендуем клиентам и партнерам принять следующие меры:

- Установить все опубликованные на сегодня обновления безопасности для операционных систем Windows, как серверных, так и клиентских;

- Установить все апдейты антивирусных баз;

- Разрешить на файрволле только необходимые для доступа извне порты, остальные закрыть. В первую очередь закрыть порты TCP 445 и 139;

- Узлы, на которые в силу каких-либо обстоятельств не могут быть установлены обновления безопасности, необходимо отключить либо перевести в изолированный от сети режим;

- Обновить резервные копии всех представляющих ценность данных с обязательной верификацией резервных копий и с обеспечением офлайнового хранения резервных копий;

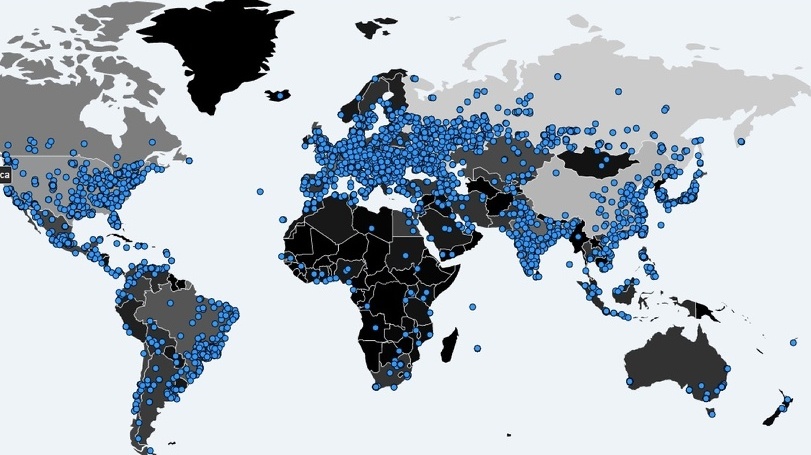

Краткие итоги последних событий

Карта с расположением компьютеров, подвергшихся заражению вирусом Wana Decrypt0r

- Эпидемия вируса поразила десятки тысяч компьютеров по всему миру;

- Среди пострадавших — такие крупные компании, как FedEx, Deutsche Bahn, Киевэнерго; в России из-за последствий атаки была нарушена работа информационных систем МВД и Следственного комитета, в том числе не работал сайт МВД;

- Ресурсы, клиентов, обслуживаемых компанией Старлинк, не пострадали.

С вирусом, с которым мы имеем дело, можно справиться при условии соблюдения известных уже много лет мер информационной безопасности, в числе которых — разграничение прав и контроль доступа сотрудников к данным, использования лицензионного ПО, регулярного и незамедлительного обновления всех используемых программных продуктов в соответствии с публикуемыми их производителями рекомендациями и ежедневного резервного копирования всех данных. В случае, если такой планомерной работы не проводилось, либо она проводится не регулярно, мы рекомендуем обратиться в к специалистам как можно быстрее. Наша компания предлагает бесплатную услугу экспресс-аудита информационных систем с формированием отчета о всех выявленных уязвимостях и приоритизированного пакета рекомендаций по повышению безопасности и снижению затрат на обслуживание информационных систем.